Handshake расшифровка online. Взлом WiFi пароля — расшифровка хендшейка. Расшифровка файла cap в WINDOWS

Расшифровка хендшейка — непростой процесс и читатель наверняка уже давно понял, что взлом WPA даже при наличии качественного хендшейка и прямых рук атакующего похож на рулетку. Все зависит от изначальной сложности пароля. Благоприятного исхода никто гарантировать не может, но статистика нас радует и говорит что как минимум 20% WPA-сетей успешно подвергаются взлому, так что отчаиваться не стоит, вперед!

Для начала надо подготовить словарь. WPA-словарь — это обычный текстовый файл, содержащий в каждой строчке один возможный вариант пароля. Учитывая требования к паролям стандарта WPA, возможные пароли должны иметь не менее 8 и не более 63 символов и могут состоять только из цифр, латинских букв верхнего и нижнего регистра и специальных знаков наподобие!@#$% и т.д. (кстати такой алфавит считается достаточно обширным). С нижней границей длины пароля все понятно, не менее 8 символов и точка.

Ну а с верхней не так все и просто. Взламывать пароль из 63 символов по словарю бесполезно, поэтому вполне разумно ограничиться максимальной длиной пароля в словаре 14-16 символов. Качественный словарь (для которого и дана оценка успешности исхода в 20%) весит более 2Гб и содержит порядка 250 млн возможных паролей с длиной в указанном диапазоне 8-16 символов. Что должно входить в эти комбинции возможных паролей что бы расшифровка хендшейка прошла без сучка и задоринки? Во-первых, однозначно, весь восьмизначный цифровой диапазон, на который по статистике приходится почти половина всех раскрываемых паролей. Ведь в 8 цифр прекрасно укладываются различные даты, например 05121988.

И еще немного о словорях…

Полный цифровой восьмизнак имеет 10^8 = 100 млн комбинаций что уже само по себе немало. Кроме того, в базовый словарь закера должны в обязательном порядке входить слова, наиболее часто используемые в качестве паролей, например internet, password, qwertyuiop, имена и др., а так же их мутации с популярными суффиксами-удлинителями паролей (единоличным лидером в этой области является конечно же суффикс 123). Т.е. если пароль diana слишком короток для соответствия стандарту WPA, находчивый юзер в большинстве случаев дополнит его до diana123, заодно увеличивая таким образом (на его опытный взгляд) секретность пароля. Таких популярных суффиксов также известно несколько десятков.

Если самостоятельно собирать словарь влом (а смысл? Все собрано до нас) можно погуглить по ключевым словам wpa wordlist и скачать готовый словарь. Не забывайем о таргетировании, ведь довольно наивно будет надеяться что расшифровка хендшейка процдет гладко если будем юзать китайский хендшейк по русскому словарю и наоборот. Можно еще поискать подходящий на просторах интернета, благо их ешь чем хочешь.

используем crunch для генерации различных комбинаций из базового набора

aircrack-ng

Подготовив какой-никакой качественный, на наш не очень опытный взгляд, словарь (например wordlist.txt) переходим к подбору пароля, то есть к расшифровке хендшейка . Запускаем aircrack-ng с дополнительными настройками:

root@bt:~# aircrack-ng -e

root

@

bt

:

~

# aircrack-ng -e |

И вот результат наших трудов:

Наш пароль нашелся за 3 секунды, вот это да!!!

На скрине выше aircrack-ng нашел пароль (а это было слово dictionary) всего лишь за 3 секунды. Для этого он перебрал 3740 возможных паролей со скоростью 1039 паролей в секунду. Все бы ничего, но здесь внимательный читатель должен изрядно напрячься, ведь ранее мы говорили о словаре в 250 млн возможных паролей! И 250*10^6 делим на 1039 и получаем… ОГО порядка 240 тыс секунд, а это 66 часов… Почти трое суток! Именно столько времени потребуется вашему ноутбуку для обсчета базового 2Гб словаря (полностью, но ведь все помнят про «Закон подлости»). Такие невменяемые временные промежутки обуславливаются вялой скоростью выполнения расчетов, продиктованой высокой вычислительной сложностью заложенных в процедуру аутентификации WPA алгоритмов. Что уже говорить о больших словарях, например полный цифровой девятизнак содержит уже 900 млн комбинаций и потребует пару недель вычислений чтобы убедиться что (как минимум) пароль не найден)

Такая лузерская ситуация не могла не беспокоить пытливые умы наших соотечественников и вскоре выход был найден. Для потоковых вычислений были задействованы GPU, то есть видеокарты. GPU (Graphic Processing Unit) — сердце вашего 3D-ускорителя, имеет чип с сотнями (и даже тысячами) потоковых процессоров, позволяющий распределить многомилионные но простые операции хеширования паролей и тем самым на порядки ускорить процесс расшифровки. Чтобы не быть голословным скажу, что разогнаный ATI RADEON HD 5870 способен достичь скорости в 100.000 паролей в секунду! Ощутимая разница, не так ли?

расшифровка хендшейка средствами GPU

Конечно, подобные цифры свойственны только топовым адаптерам ATI RADEON (NVIDIA со своей технологией CUDA пока откровенно сливает ATI в плане скорости перебора WPA ввиду явных архитектурных преимуществ последних). Но за все приходится платить, хороший видеоакселлератор стоит дорого, И встречается как правило только у заядлых геймеров, или иначе — задротов.

В рамках статьи для новичков я не буду, пожалуй, углубляться в дебри настройки ATI SDK и pyrit под Linux, отмечу только что потрахаться придется долго и качественно. Да и обладателей топовых радеонов с нвидиями, не так уж и много, думаю они вполне самостоятельно разберутся. Ну или погуглят)

Как ни парадоксально, для подбора WPA-пароля с помощью GPU лучше всего подходит Windows, да да, именно он). Дело в том, что немалую роль в этом процессе играют драйвера видеоадаптеров, Windows-версиям которых разработчики уделяют куда больше внимания, чем драйверам под Linux. Ведь ориентируются они на потребности геймеров, много вы знаете любителей поиграться в комп с установленным линуксом? Подбор WPA-пароля под Windows умеют делать две программы — коммерческая Elcomsoft Wireless Security Auditor и консольная утилита hashcat-plus. Использование именно этих программ мы и рассмотрим далее, а заодно и сравним их характеристики, поговорим о плюсах и минусах обоих. Посмотрим с какой скоростью будет происходить расшифровка хендшейка в равных условиях, на одной системе для обоих программ.

Наличие последних рабочих драйвероввидеокарты в системе — обязательное условие. Как ставить дрова на видюху рассказывать не буду, раз вы сдесь то, уверен, вам это раз плюнуть.

Расшифровка хендшейка Elcomsoft Wireless Security Auditor

EWSA можно найти (и купить) на сайте разработчиков — www.elcomsoft.com , только учтите что пробная бесплатная версия по слухам не показывает найденный пароль. На просторах интернета можно найти ломаные варианты разного качества, только не забывайте об угрызения х совести которые вас будут мучать). Установка и настройка EWSA элементарна, можно сразу в меню выбрать русский язык, в настройках GPU убедитесь что ваши GPU видны программе и выбраны галочками (если GPU в списке не видны — у вас явно проблема с драйверами), а так же укажите программе пути к вашим словарям в настройках словарей.

Жмем “Импорт данных -> Импортировать файл TCPDUMP” и выбираем *.cap-файл с хендшейком (программа их проверит и предложит отметить те, которые мы хотим атаковать), после чего можно смело жать “Запустить атаку -> Атака по словарю”:

Мде… Могло бы быть и пошустрее))

В данном тесте EWSA показала скорость всего лишь 135.000 паролей в секунду, хотя исходя из конфигурации железа я ожидал увидеть цифру около четырехсот тысяч.

Расшифровка хендшейка EWSA

Сравним работу EWSA с ее по-настоящему бесплатным конкурентом — hashcat-plus. Качаем полный набор hashcat-gui с сайта автора и извлекаем архив в удобное место, она портативная. Запускаем hashcat-gui32.exe или hashcat-gui64.exe в зависимости от разрядности Windows и отвечаем на первый же вопрос какой GPU будем использовать — NVidia (CUDA) или ATI RADEON (вариант CPU only нас, очевидно, не устроит).

Когда загрузится основное окно программы переходим на вкладку oclHashcat-plus (или cudaHashcat-plus в случае с NVidia). Здесь есть одна тонкость — hashcat не умеет парсить EAPOL-хендшейки, совсем не умеет и незнает что это такое. Он требует от вас выложить ему “на блюдечке” WPA-хеши в его собственном формате *.hccap. Преобразовать обычный *.cap в *.hccap можно с помощью патченой утилиты aircrack-ng! Разработчик hashcat сделал удобный онлайн-конвертер , просто загрузите туда ваш *.cap-файл с хендшейком и укажите ESSID, в случае если хендшейк в файле есть вам вернется уже готовый к атаке *.hccap. Ну а если нет то и суда нет).

Двигаемся далее — указываем программе наш *.hccap-файл в качестве Hash file для атаки, в окошко Word lists добавляем файлы словарей (стрелками можно выставить желаемый порядок их прохождения), выбираем WPA/WPA2 в качестве Hash type и жмем на Start.

Должно появиться консольное окно с запуском выбранной весии hashcat-plus и кучей параметров, и если все в порядке утилита приступит к работе. В процессе расчета можно выводить на экран текущий статус по нажатию клавиши ‘s’. Можно и приостанавливать процесс по нажатию ‘p’ или прервать по нажатию ‘q’. Если hashcat-plus вдруг найдет пароль она вас обязательно вам его покажет..

Результат — 392.000 паролей в секунду! И это очень хорошо согласуется с теоретической предполагаемой скоростью, исходя из конфигурации системы и проведенных карандашем расчетов.

Данный тест убедительно показывает, что hashcat-plus гораздо лучше масштабируем в случае использования нескольких GPU одновременно. Выбор за вами.

- бесплатность доступа

- размер словаря

- поддерживаемые типы хэшей

- наличие детального криптоанализа (например с помощью Rainbow-таблиц)

Обновлено 17.10.2019

- cmd5.ru

cmd5.ru один из старейших сервисов для расшифровки хэшей, существует с 2006 года. Преимущества сервиса:- уникальная база данных, по объему не имеющая себе равных – 4800 миллиарда записей;

- огромное количество поддерживаемых типов хэшей для перебора;

- возможность групповой обработки хэшей;

- наличие программного клиента для доступа к сервису.

Помимо бесплатного доступа к сервису, имеется расширенный платный пакет услуг. Стоит ли платить за расшифровку? Однозначно да, особенно в случаях, когда ни один другой сервис не может взломать ваш пароль, либо вы занимаетесь расшифровкой хэшей на постоянной основе, тем более, что тарифы довольно демократичные. По своему опыту могу сказать, что это самый эффективный сервис, поэтому он занимает почетное первое место.

типы хэшей:

- md5(md5($pass))

- sha256

- mysql

- mysql5

- md5($pass.$salt);Joomla

- md5($salt.$pass);osCommerce

- md5(md5($pass).$salt);Vbulletin;IceBB;Discuz

- md5(md5($salt).$pass)

- md5($salt.$pass.$salt);TBDev

- md5($salt.md5($pass))

- md5(md5($pass).md5($salt))

- md5(md5($salt).md5($pass));ipb;mybb

- sha1($salt.$pass)

- sha1(lower($username).$pass);SMF

- sha1(upper($username).’:’.upper($pass));ManGOS

- sha1($username.’:’.$pass)

- sha1(salt.pass.’UltimateArena’)

- MD5(Unix);phpBB3;WordPress

- Des(unix)

- mssql

- md5(unicode)

- serv-u

- radmin v2.x

- xsrc.ru

free + paid | 100G | wpa pmkid | dictionary crowdxsrc.ru – отличный сервис для подбора WPA-хэндшейков, возможно приобретение подобранных паролей у авторизованных участников сервиса со своими мощностями по подбору хэшей за небольшую плату.

- crackstation.net

free | 190G | LM NTLM md2 md4 md5 md5(md5) md5-half sha1 sha1(sha1_bin()) sha224 sha256 sha384 sha512 ripeMD160 whirlpool MySQL 4.1+ | dicВ описании сервиса заявлено, что база данных включает все слова из Википедии, а также все общедоступные словари, которые автору удалось найти в интернете. Используемый сервисом словарь доступен для скачивания. Кроме того, работает twitter-бот @plzcrack .

- md5.darkbyte.ru

free | 329M + 48G | md5 | dicСервис дает неплохие результаты, так как использует сторонние сервисы помимо собственной локальной базы данных. Позволяет отправить на расшифровку неограниченное количество паролей, имеется API.

- tmto.org

free | 36G | md5 lm ntlm sha1 | rainbow tablesПосле продолжительного оффлайна проект TMTO (Time-Memory Trade Off Cracking) вновь стал доступен. База стала еще больше, появились новые алгоритмы, сервис остался бесплатным, как и прежде. Радует высокая скорость расшифровки благодаря постоянному росту кластера. За один раз можно отправить неограниченное количество хэшей для расшифровки.

- hashcracking.ru

free & auth | 3M | md5 mysql mysql5 sha1 | dic rainbow tableshashcracking.ru по-прежнему в строю, позволяет проводить поиск mysql и mysql5 паролей, брутить по маске, есть возможность перебора по словарю с указанием salt.

- www.md5decrypter.co.uk

free | 8,7G | md5 | dicНеплохой бесплатный сервис с приличной базой. За один раз можно отправить на обработку 12 md5-хэшей. Среди минусов можно отметить, что используется лишь проверка по словарю из найденных паролей.

Данная статья будет посвящена способу перехвата пакетов данных сети wifi, также по другому называют это перехватом(захватом) пакетов хендшейков сети вифи.

Бывает много способо захвата этих «лакомых» пакетов данных. В текущей статье сервис по восстановлению паролей wifi предложит вам вариант оболочки AirSlax. Данное программное обеспечение очень удобное для использования восстановления пароля от сети вифи, перехвата хендшейка, автоматическое нахождение пароля WPS и многое другое.

Для начала подготовим инструменты.

Нам потребуется любой флеш накопитель, в народе известный как «флешка» объемом более 2Гб. Затем мы скачиваем архив с программой AirSlax по этой

После этого вы загружаем содержимое архива в корень флешки(USB Flash)

Заходим в папку boot и запускаем программу установку. В нашем варианте это будет Porteus-installer-for-Windows.exe Затем появиться «черное» окно и в нем мы для разрешения дальнейших действий нажимаем пробел или любую клавишу* .

Ждем появления надписи Installation finished successfully.

И нажимаем любую клавишу для закрытия данного окна.

Все, образ оболочки уже загружен на флешку. Осталось всего лишь перегрузить компьютер и выбрать режим загрузки с флешки.

Выбор загрузки можно сделать обычно через кнопку F12 на стационарном пк или через Fn+F12 на ноутбуках, также выбор можно сделать через Bios.

с флешкиПосле успешного выбора режима загрузки у вас появиться на экране меню запуска, если не выбирать пункты** , то запуск будет произведен автоматически .

Ждем пока загрузится операционная система.

В конце загрузки у нас появиться рабочий стол на экране и запускаем ярлык AirSlax Base двойным кликом. Перед нами появиться окно выбора беспроводного адаптера:

Выбираем и нажимаем ОК , у нас на экране появиться главное меню:

План действий сейчас таков, сначала нажимаем по пункту «Сканировать эфир «, у нас появляется новое диалоговое окно:

Показывает текущее состояние активных сетей. Ждем появление внизу таблицы активных пользователей нужной нам сети вифи. Тут будет ключвой пункт «STATION «. Видим что к нужной сети с мак адресов есть активные подключения. Закрываем окно. Нажимаем по 2 пункты «Выбрать сеть», указываем нужный мак адрес:

жмем ОК

Откроется новое окно с уже выбранной нами целью:

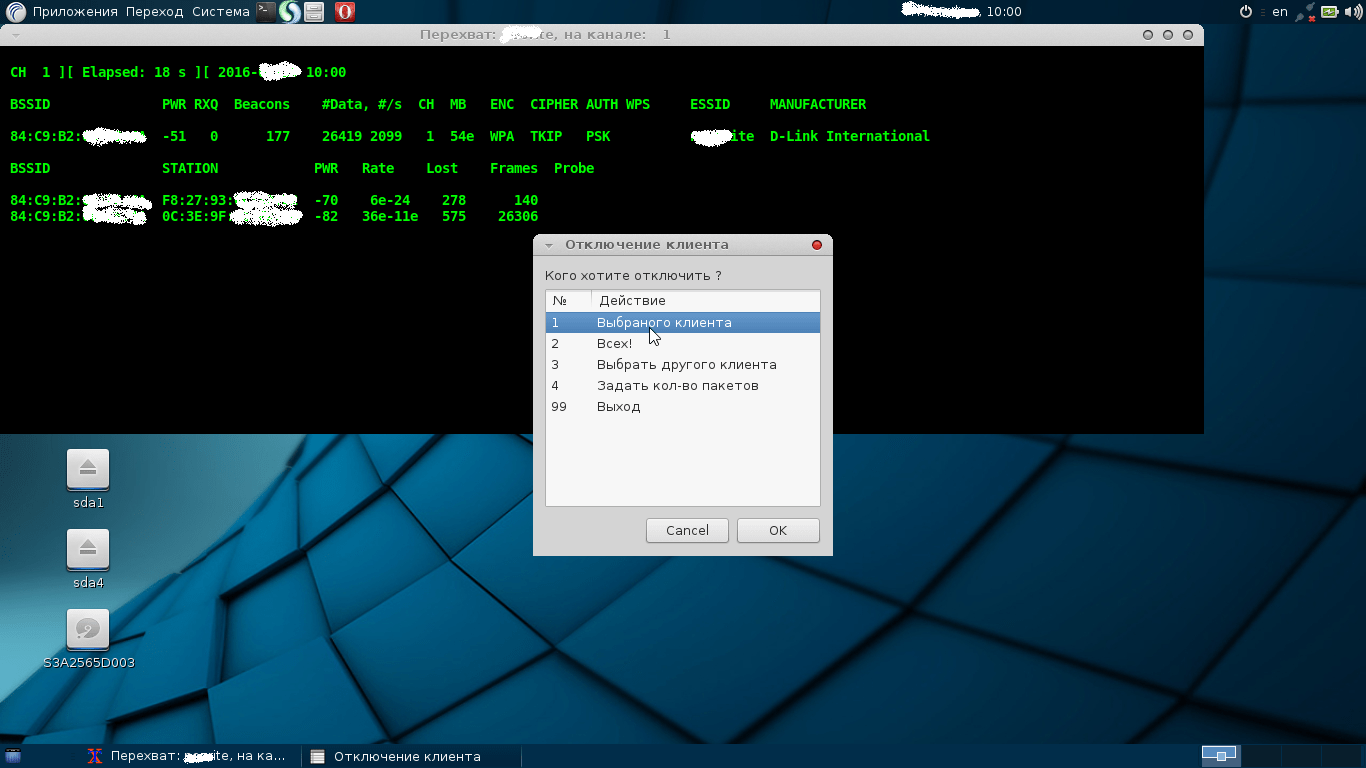

Теперь нам нужно поймать хендшейк для поиска пароля от сети wifi Выбираем 4 пункт «Отключить клиента » и указываем выбранного клиента. В редких случаях можно и всех указать. Теперь ждем пока устройство повторно пере подключиться к выбранном нами сети вифи. В случае успеха мы увидим сверху справа текст «WPA handshake »

Черное окно захвата закрываем и в меню выбираем 6 пункт «Сохранить результат «. Указываем имя файла и жмем Ок. Теперь на флешке будет папка dump. С папки dump берем файлы «имя-сети-вифи.cap» или «имя-сети-вифи.hccap» и загружаем их в заказе на странице

Ожидаем выполнение заказа с сервиса. The end!

*Для выхода нажимаем X

**Выбор запуска через пункт Graphics mode (MATE)

В этой статье речь пойдет о том, как взломать Wi-Fi сеть с шифрованием WPA/WPA2 путем перехвата handshake. Но для начала теория.

Теория WPA/WPA2

WPA (или как иногда называют WPA v1) обычно использует алгоритм шифрования TKIP. TKIP был разработан для повышение шифрования WEP, не требующий изменения железа для работы. WPA2 в обязательном порядке использует алгоритм шифрования AES-CCMP, который более мощный и надежный по сравнению с TKIP.

WPA и WPA2 позволяют использовать либо EAS-bases аутентификацию (RADIUS Server “Enterprise”) или Pre-Shared Key (PSK) “Personal”-based аутентификацию.

Шифрования WPA/WPA2 PSK уязвимы к атакам по словарю. Для осуществления этой атаки, необходимо получить 4-way WPA handshake между wifi-клиентом и точкой доступа (АР), а также словарь содержащий парольную фразу.

WPA/WPA2 PSK работает следующим образом: он вытекает из ключа предварительной сессии, которая называется Pairwise Transient Key (PTK ). PTK, в свою очередь использует Pre-Shared Key и пять других параметров — SSID , Authenticator Nounce (ANounce ), Supplicant Nounce (SNounce ), Authenticator MAC-address (MAC-адрес точки доступа ) и Suppliant MAC-address (МАС-адрес wifi-клиента ). Этот ключ в дальнейшем использует шифрование между точкой доступа (АР) и wifi-клиентом.

Злоумышленник, который в этот момент времени прослушивает эфир, может перехватить все пять параметров (см. предыдущий параграф). Единственной вещью, которой не владеет злодей это – Pre-Shared key. Давайте выясним, как создается Pre-Shared key.

Pre-Shared key получается/создается благодаря использованию парольной фразы WPA-PSK, которую отправляет пользователь, вместе с SSID. Комбинация этих двух параметров пересылается через Password Based Key Derivation Function (PBKDF2 ), которая выводит 256-bit’овый общий ключ.

В обычной/типичной WPA/WPA2 PSK атаке по словарю, злоумышленник будет использовать словарь с программой/инструментом. Программа будет выводить 256-bit’овый Pre-Shared Key для каждой парольной фразы и будет использовать ее с другими параметрами, которые были описаны в создании PTK. PTK будет использоваться для проверки Message Integrity Check (MIC ) в одном из пакетов handshake. Если они совпадут, то парольная фраза в словаре будет верной, в противном случае наоборот (неверной). Именно так работает WPA/WPA2 PSK.

Практика

Важно: Не забываем о том, что нужно выбрать правильный wifi-клиент! Для этого внимательно смотрим питыподдерживаемых чипсетов . В качестве клиента я используюALFA AWUS036H .

После того как куплено/выбрано “правильное” железо, приступаем к его настройке. Для начала выполним команду airmon-ng, чтобы узнать какие интерфейсы имеются в системе:

Создался виртуальный интерфейсmon0 , с ним мы и будем работать.

Теперь сканируем эфир с помощью airodump-ng:

$ sudo airodump - ng mon0

Так как мы все “хорошие”, будем тестировать все на наших АР. В моем случае этоTestWireless . Переключаемся на нее:

$ sudo airodump - ng - w handshaketest - c 1 -- bssid BC : AE : C5 : 71 : D3 : 17 mon0

- -w – название дамп-файла

- -c – номер канала

- –bssid – MAC-адрес точки доступа

Видим, что к АР подключен клиент. Это то, что нам нужно, потому знаем –перехват handshake возможен тогда и только тогда, когда к АР подключен клиент.

Теперь оставляем окно терминала где работаетairodump-ng открытым. Открываем новое окно, в котором пишем:

$ sudo aireplay - ng - 0 3 - a BC : AE : C5 : 71 : D3 : 17 - c 70 : F1 : A1 : 72 : b4 : 25 mon0

- -0 — деаутентификация

- 3 — количество пакетов

- -a — MAC-адрес точки доступа (АР)

- -c — MAC-адрес клиента, к которому применяется деаутентификация

Хендшейк(handshake) - говоря понятным языком файл, в котором находится зашифрованный пароль от Wi-Fi сети.

И так список сервисов, которые бесплатно расшифровывают хендшейки:

Aircloud-ng.me

- полу-бесплатный сервис, который прогонит ваш хендшейк по 58 словарям, количество конечно впечатляет, но те что пароли в них не часто ставят русскоязычные пользователи.

Для того, чтобы отправить файл достаточно указать почту, ну и выбрать соответствующий cap/pcap хендшейк.

Шанс найти на нём пароль всё таки есть, но близок к нулю.

wpa-sec.stanev.org

- сервис, который содержит 18 популярных словарей, очень часто помогает так как

содержит довольно неплохие словари к примеру isider_pro_wpa, полный список словарей можно посмотреть посмотреть на самом сайте. Зачастую виснет, не выдерживая поток халявщиков в случае чего админ ограничивает брут только 2 словарями, но это бывает временно, когда сервер освобождается добручивает остальными словарями.

wpa-darkicop.org

- тоже бесплатный сервис, но почему то в последнее время не работает.

Прогон идет по следующим словарям: Rainbow, CoW (1M), Openwall (3M), Insidepro (11M), Offensive security (39M)

Из бесплатного так же отмечу парочку одноименных тем на других форумах:

античат

- очень часто выручают, да что там выручают.. они живут практически с этими хендшейками, в полном смысле этого слова)

Размещайте пост строго по правилам и найдетесь что вам помогут. Бывает, что прогоняют по телефонам и редким словарям, которых нет в паблике, в многих платных сервисах и того даже не делают. Вероятность найти пасс: 60%

инсайд про

- тоже довольно старый форум, есть тема где помогают найти пасс, но она потихоньку покрывается паутиной.

Платные:

onlinehashcrack.com - честно сказать пользовался несколько раз, сначала он был бесплатным, сейчас только за деньги, в среднем 3-4 $ за найденный пароль. Какие словари содержит неизвестно, я пытался узнать, связаться с админом сайта, но безрезультатно, ответа так и не получил. Находит лишь банальные даты рождения и eng слова.

xsrc.ru - про него скажу одно, месяца 4 назад загружал хендшейк от вафли, у которой пароль - обычный ру номер телефона, этот сервис пароль этот не нашел, находит зачастую простые 8значные пассы, даты рождения, список словарей мне не известен.

cloudcracker.com - как заявлено в рекламе прогоняет 300.000.000 слов за 20минут, доступно на выбор 3 словаря(english,2wire,phone numbers) где можно выбрать количество слов, которое будет брутиться. Словари подогнаны больше к us-en странам, цена за расшифровку может доходить до 136 долларов в зависимости от того сколько строчек слов вы выберете, причем платить надо не зависимо от того найдет ли сервис пароль или нет.

gpuhash.me - довольно качественный сервис, содержит множество различных словарей,пароли которые реально часто ставят, ориентирован на ru и us пароли. Есть бесплатный прогон по базовому словарю.

airslax.com - сервис от автора дистрибутива airslax, цена за 1 найденный пароль 5usd. Проверяет хендшейк на стандартные словари из цифр, мобильные телефоны Украины и России.

pwaudit.com - выглядит довольно хорошо и очень удобен, можно смотреть подробную статистику брута, кстати поддерживает еще большое количество разновидностей хешей. В настоящее время база насчитывает 9Тб радужных таблиц и более 15Гб «чистых» паролей